Une faille dans OneDrive exploitée pour du cryptojacking

Pour le grand public comme pour les entreprises, le cryptojacking est en train de virer au cauchemar. Des cybercriminels ont utilisé différentes techniques pour installer des cryptojackers sur les ordinateurs des victimes. Et fait nouveau, l’éditeur de logiciels de cybersécurité Bitdefender a détecté une campagne de cryptojacking exploitant une vulnérabilité de Microsoft OneDrive pour gagner en persistance et fonctionner sur les appareils infectés sans être détectée. Selon l’éditeur entre le 1er mai et le 1er juillet de cette année, environ 700 utilisateurs ont été affectés par cette campagne. « Elle utilise quatre algorithmes de minage de crypto-monnaies - Ethash, Etchash, Ton et XMR - qui permettent de gagner en moyenne 13 dollars de crypto-monnaies par ordinateur infecté », a indiqué Bitdefender.

La vulnérabilité sideloading de OneDrive exploitée

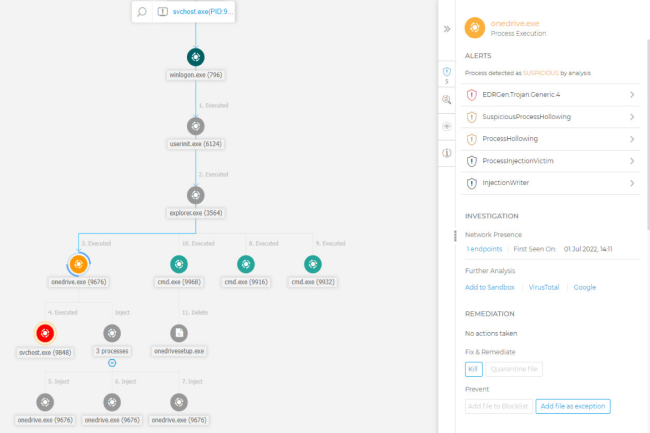

Le cryptojacking consiste à utiliser illégalement une infrastructure informatique pour faire du minage de crypto-monnaies. Dans le cas de cette dernière offensive décrite par Bitdefender, les attaquants ont utilisé une vulnérabilité connue de sideloading DLL dans OneDrive en écrivant un faux fichier secur32.dll. Une fois chargé dans l'un des processus OneDrive, le faux secur32.dll télécharge un logiciel de minage open source et l'injecte dans des processus Windows légitimes. Le Sideloading revient essentiellement à installer un code dont l'exécution sur un appareil n'a pas été approuvée par le développeur du système d'exploitation de la machine. Les fichiers DLL sont de petits programmes contenant des instructions qui peuvent aider un programme plus important à accomplir des tâches non essentielles du programme d'origine.Si la campagne de sideloading de Onedrive n'est impliquée que dans le cryptojacking, le sideloading de DLL peut également servir à déployer des spywares ou des ransomwares. De plus, le minage de crypto-monnaies étant gourmand en ressources, les victimes peuvent immédiatement constater une dégradation des performances du CPU et du GPU, une surchauffe et une augmentation de la consommation d'énergie, ce qui peut entraîner une usure prématurée d’un matériel coûteux. Par défaut, OneDrive est programmé pour redémarrer tous les jours, or les attaquants ont configuré le processus OneDrive.exe pour qu'il s'exécute après un redémarrage, même si l'utilisateur le désactive. Grâce à cette méthode, les attaquants gagnent en persistance. « Dans 95,5 % des détections, le redémarrage programmé charge le fichier malveillant secur32.dll », fait remarquer Bitdefender.OneDrive peut être installé sur une base par utilisateur ou par machine. Dans l'installation par défaut par utilisateur, le dossier où se trouve OneDrive est accessible en écriture aux utilisateurs non autorisés et il est possible d’y déposer une DLL malveillante, ou encore de modifier ou d’écraser complètement des fichiers exécutables », indique le rapport. « OneDrive a été spécifiquement choisi dans cette attaque parce qu'il permet à l'acteur d'obtenir une persistance facile », note encore Bitdefender dans son analyse. Microsoft recommande à ses clients de choisir l'option d'installation par machine dans les fichiers du programme. L'installation par machine n'étant pas toujours appropriée dans certains contextes, Bitdefender recommande aux utilisateurs de s'assurer que leur antivirus et leur système d'exploitation sont à jour, d'éviter les logiciels piratés et les tricheries de jeux, et de ne télécharger des logiciels qu'à partir d'emplacements de confiance.

Le cryptojacking en hausse

Selon le rapport SonicWall 2022 sur les cybermenaces, par rapport au premier semestre 2021, les cas de cryptojacking ont augmenté de 30 % pour atteindre 66,7 millions. « Dans le secteur financier, les attaques de cryptojacking ont augmenté de 269 % », selon le rapport. Cette augmentation peut s’expliquer par le faible risque de ces attaques et la forte récompense qu’elles peuvent générer pour les acteurs de la menace. Le cryptojacking est également devenu lucratif pour les cybercriminels, car les prix de certaines crypto-monnaies se sont envolés au cours des dernières années. L'essor de ce type d’attaque peut aussi s’expliquer par les mesures répressives auxquelles exposent les attaques par ransomware. Sur cette dernière, l'attaquant doit communiquer avec la victime pour exiger une rançon. En revanche, dans le cas du cryptojacking, l'attaquant reste discret, et la victime n'est souvent même pas au courant de l'attaque.

source:lemondeinformatique.fr